Comment ça fonctionne¶

Assemblyline réduit le nombre de fichiers anodins que les praticiens de TI doivent vérifier chaque jour, ce qui leur permet de collaborer avec les autres utilisateurs à la personnalisation et l’amélioration de la plateforme.

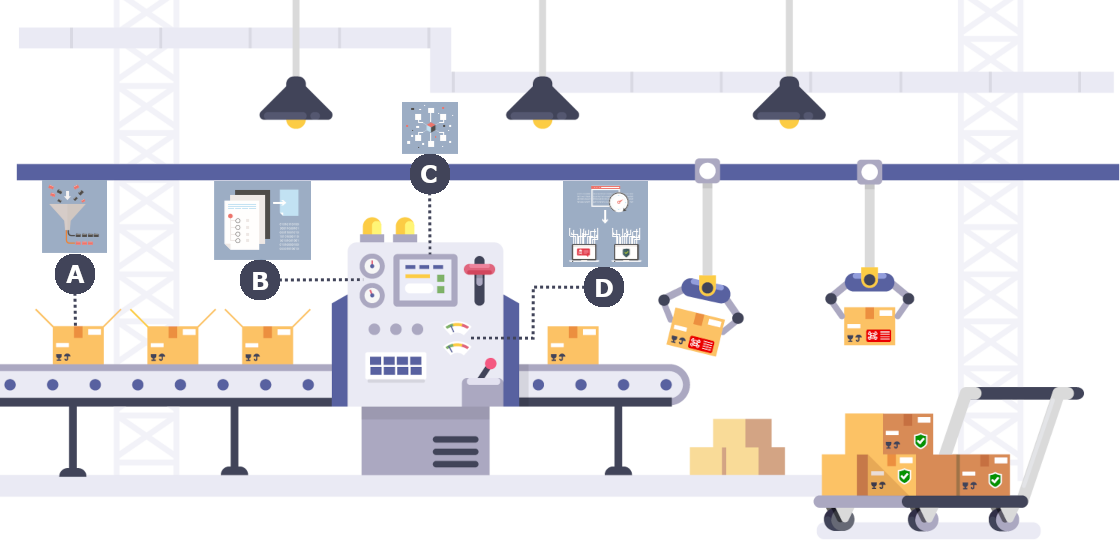

A) Assemblyline fonctionne un peu comme une chaîne de montage : les fichiers arrivent dans le système et font l’objet d’un tri selon une certaine séquence.

B) Assemblyline génère de l’information sur chacun des fichiers, puis leur attribue un identifiant unique qui les suit alors qu’ils sont acheminés dans le système.

C) Les utilisateurs peuvent ajouter leurs propres outils d’analyse, que l’on appelle services.

D) Les services sélectionnés par l’utilisateur dans Assemblyline analysent alors les fichiers à la recherche d’indications de malveillance et en extraient les caractéristiques à des fins d’analyse plus poussée.

- Lors de l’analyse, le système génère des alertes concernant un fichier malveillant et lui accorde une note.

- Le système peut également lancer l’exécution de systèmes de défense automatisés.

- Il est d’ailleurs possible de transmettre les indicateurs de malveillance générés par le système aux autres systèmes de défense.